.png)

Google과 Facebook을

악성 소프트웨어 분야에 적용해보세요

구글의 대규모 검색 엔진은 전 세계 어디에서나 정보를 탐색할 수 있고, 페이스북은 사용자 간의 관계망과 깊은 프로파일을 제공합니다. 이 두 가지 기능을 결합해 여러분의 보안 환경에 적용한다고 상상해보세요. 악성 소프트웨어나 위협에 대한 통찰력은 눈에 띄게 증가할 것입니다. 이를 바탕으로 악성 행위를 분석하고 탐지해 위협에 대한 빠른 대응과 예방 조치를 취할 수 있게 됩니다.

VT Intelligence

원하는 기준에 따라 정보를 검색하고 선별하여 일치하는 상세 정보를 확인하세요. 추가 오프라인 연구를 위해 필요한 파일을 다운로드 할 수도 있습니다.

정적 위협 지표 | STATIC THREAT INDICATORS

고급 검색 기능을 통해 다양한 속성을

조합하여 위협 행위자의 캠페인을 분석하고, 악성 소프트웨어의 다양한 변형을 찾아보세요.

VirusTotal은 위협을 추적하기 위한 의심스러운 신호를 수집합니다.

-

오피스 문서의 매크로에 있는 OLE VBA 코드 스트림

-

PDF 파일의 잘못된 교차 참조 테이블

-

윈도우 실행 파일의 패커(Packer) 세부 정보

-

PCAP에서 트리거된 침입 탐지 시스템 경보

-

Exif 메타데이터

-

Authenticode 서명

-

그 외 다양한 속성들

이러한 속성들을 IoC(위협 지표)로 사용하여 네트워크에서 악의적인 활동을 추적하고 탐지할 수 있습니다.

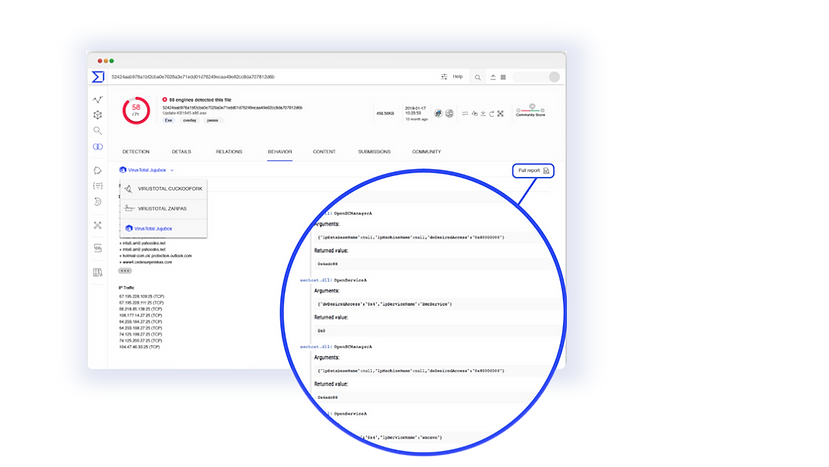

네트워크를 통한 동적 분석 기능 |

BEHAVIOR ACTIVITY AND NETWORK COMMS

바이러스토탈은 악성 파일을 가상 환경에서 실행하여 해당 파일의 활동과 통신을 추적합니다.

이 과정에서 생성된 보고서에는 파일이 열린, 생성된 및 쓰여진 파일, 생성된 뮤텍스, 설정된 레지스트리 키, 접촉된 도메인, URL 조회 등의 상세 정보가 포함됩니다. 이러한 실행 활동은 색인화되어 빠른 조회를 가능하게 합니다.

또한, 바이러스토탈은 동적 분석 기능을 사용하여 실행 추적 뿐만 아니라 정적+동적 분석 플러그인을 실행하여 원격 액세스 트로이목마(RAT)와 같은 악성 코드의 구성을 해독하고, 실시간 실행 중에 관찰되지 않은 네트워크 인프라를 추출합니다.

악성 소프트웨어의 활동 및 전파 기술에 대한 정보 | IN-THE-WILD INFORMATION

위협이 발생한 위치를 이해하고, 악성 코드가 전파되고 배포되는 기술을 파악하기 위한 정보를 얻습니다. VirusTotal은 이러한 정보를 얻기 위해 샌드박싱, 파일 간 관계 생성, 이메일 첨부 파일 추출, URL을 파일로 매핑, 허니팟에서 수집된 파일에 대한 라벨링과 같은 백엔드 프로세스를 실행합니다.

또한, Microsoft Sysinternals suite와 같은 서드파티 도구는 악성 코드를 발견하는 데 도움이 되는 메타데이터를 제공합니다. 이러한 과정은 보안 분야에서 위협을 식별하고 대응하기 위해 중요한 역할을 합니다.

보안 이벤트나 위협 간의 관계와 패턴 | RELATIONSHIPS AND PATTERNS

VirusTotal은 파일 간의 네트워크 위치 관계를 이해하고, 특정 위협을 포함한 이메일을 식별하고, 해당 PCAP 파일이 캡처된 원본 네트워크(Parent network) 환경과 연결하며, 동일한 발행자에 의해 서명된 다른 악성 파일을 찾아내 특정 위협을 포함한 압축 파일을 파악하는 데 사용됩니다. 이러한 프로세스를 통해 VirusTotal은 다양한 관련성과 패턴을 분석하며 보다 효과적으로 악성 소프트웨어를 식별하고 대응할 수 있습니다.

POWERFUL SEARCH TOOLS

클러스터링 및 유사성 검색 기능

ssdeep 콘텐츠 유사성 검색, imphash, 아이콘 시각적 유사성 및 자체 개발한 구조적 특징 해시를 사용하여 유사한 파일을 검색합니다.

콘텐츠 검색

파일 내에 포함된 임의의 이진 패턴에 대한 저지연 검색을 제공하며, 문자열 검색뿐만 아니라 모든 종류의 이진 시퀀스를 지원합니다.

이는 5 페타바이트의 n-gram 인덱스를 통해 구현됩니다.

엘라스틱 검색

정적, 동적 및 관계적 속성을 기반으로 40개 이상의 검색 수정자를 사용하여 관심 있는 악성코드 샘플을 검색할 수 있습니다.

수정자의 임의 조합

검색 매개변수는 파일을 식별하기 위해 고도로 복잡한 기준에 부합하도록 조합될 수 있습니다. 이를 통해 잡음을 걸러내고 조사와 관련된 위협에 집중할 수 있습니다.